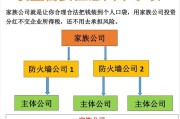

在网络安全领域,防火墙扮演着至关重要的角色,它能够有效地保护网络不受外界威胁的侵害。搭建防火墙公司架构图是实现网络安全防御的重要步骤之一。本文将详细解...

2025-07-25 1 防火墙

在网络安全领域,探测器常用于识别和监控网络环境中的异常活动。然而,当探测器试图分析网络流量或执行任务时,可能会遭遇防火墙的拦截。本文旨在探讨探测器在遇到防火墙时应采取的应对措施,并提供详细的操作指导与常见问题解决方案,确保网络安全管理人员能够有效地解决这一挑战。

探测器的功能

探测器是网络安全系统中的关键组件,用于检测网络中的恶意流量、可疑活动以及潜在的安全威胁。它通过深度数据包检测、流量分析以及异常行为识别等技术,帮助维护网络的安全状态。

防火墙的角色

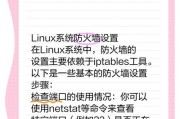

防火墙则作为网络的第一道防线,它根据预设的规则控制进出网络的数据包。其目的是阻断未授权的访问,同时允许合法的通信通过。

遇到的挑战

当探测器与防火墙相遇时,可能会产生冲突,导致探测器无法有效工作。采取正确的应对措施至关重要,这可以确保网络安全的全面性和探测器功能的完整性。

了解防火墙策略

需要全面了解防火墙的策略和规则设置。这包括了解哪些端口是开放的,哪些类型的流量是被允许或禁止的。通过获取这些信息,可以制定出合适的探测策略,从而避免探测器在执行任务时被防火墙拦截。

使用探测器白名单

在防火墙上设置探测器的IP地址或MAC地址为白名单,可以确保即使在严格的过滤策略下,探测器的流量也不会被阻拦。这是一种有效的方法,可以保证探测器的正常运作。

调整探测器配置

根据探测器的功能和用途,可以调整其配置以避免与防火墙规则发生冲突。可以更改探测器使用的端口,或者调整其扫描频率和强度。

定期审计与更新防火墙规则

网络安全是一个动态的过程,需要定期审计和更新防火墙规则。确保规则库及时更新,可以减少探测器与防火墙发生冲突的可能性。

利用防火墙的例外规则

某些高级防火墙支持设置例外规则,允许特定类型的流量在不违反整体安全策略的前提下通过。在不威胁网络安全的前提下,利用这些规则可以确保探测器的正常工作。

使用代理或隧道技术

在某些情况下,可以使用代理服务器或VPN隧道技术,允许探测器的流量通过一个被防火墙信任的安全通道。这种方法可以有效隐藏探测器的身份,从而避免被防火墙拦截。

如何识别探测器与防火墙的冲突?

识别冲突的一个常见方法是检查探测器的日志和警报。如果探测器频繁报告连接问题或超时,这可能是与防火墙冲突的信号。可以通过网络抓包工具(如Wireshark)来分析传输过程中数据包的状态。

探测器操作中应避免哪些行为?

在进行探测时,应避免过于频繁或无序的扫描,这可能会触发防火墙的入侵检测系统(IDS)或入侵防御系统(IPS)。同时,应确保扫描活动不会影响正常业务流量。

如何在不影响网络安全的前提下使用探测器?

最重要的是确保探测器的活动被恰当记录和监控。要定期评估和测试探测器的设置,确保其符合当前的网络安全策略和业务需求。

如果探测器操作被防火墙阻止,应如何响应?

不要慌张。按照预设的响应计划进行操作,比如联系防火墙管理员或网络安全团队,按照已经制定的规则和程序解决问题。同时,记录事件日志,以便未来分析和改进策略。

探测器在遇到防火墙时,通过了解防火墙策略、使用白名单、调整配置、审计规则、利用例外规则和使用代理隧道技术等措施,可以有效地解决与防火墙的冲突,确保网络安全管理工作的顺利进行。同时,合理的配置和及时的响应机制对于维护探测器功能和网络安全至关重要。通过本文提供的指导和建议,网络安全专业人员可以更加高效地处理探测器与防火墙之间的交互问题。

标签: 防火墙

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 3561739510@qq.com 举报,一经查实,本站将立刻删除。

相关文章

在网络安全领域,防火墙扮演着至关重要的角色,它能够有效地保护网络不受外界威胁的侵害。搭建防火墙公司架构图是实现网络安全防御的重要步骤之一。本文将详细解...

2025-07-25 1 防火墙

关闭防火墙控制中心的步骤是什么?-完整指南在当今数字时代,网络安全成为了一个不可忽视的重要话题。用户常常为了特定需要而需要关闭防火墙控制中心,比如...

2025-05-30 11 防火墙

焊接防火墙图片和视频是技术工程领域中的专业任务,不但需要高水平的技术能力,还需要对拍摄技巧有深入了解。对于希望拍摄出高质量焊接过程视频或图片的工程师或...

2025-05-21 17 防火墙

在如今网络环境日益复杂的情况下,安全配置成为了网络管理的重要组成部分。电脑连接防火墙是一项基本的网络安全措施,旨在保护计算机免受未经授权的访问和网络威...

2025-05-15 17 防火墙

在现代住宅区管理中,防火墙设置扮演着至关重要的角色,其目的是确保居民的生命财产安全。然而,在实际设置和运用过程中,常常会遇到一些技术性和管理上的难题。...

2025-05-14 22 防火墙

在数字化时代,网络安全的重要性不言而喻。防火墙作为网络安全的第一道防线,能够有效地控制进出网络的数据流量。有时候,为了确保某些服务如在线游戏、远程桌面...

2025-05-07 22 防火墙